- europages

- >

- FIRMEN - LIEFERANTEN - DIENSTLEISTER

- >

- Datensicherheit

Suchergebnisse für

Datensicherheit - Import Export

CCN GEORG RICHTER E. K.

Deutschland

Wir überprüfen Ihr Netzwerk auf Sicherheitslücken und schützen Sie mit Firewalls, die wir individuell auf Ihr Netzwerk abstimmen können. Besonders das Surfen im Internet birgt seine Risiken. Oft sind Ausfälle an Servern oder Arbeitsstationen vorprogrammiert, da bestehenden Sicherheitslücken nicht genug Beachtung geschenkt wird. Auch Aspekte der Datensicherheit spielen eine große Rolle, angefangen bei redundanten Systemen, über Datensicherung bis zum Virenschutz.

Angebot anfordern

SCHNEIDER DIGITAL JOSEF J. SCHNEIDER E.K.

Deutschland

Verschiedene Anwendungsgebiete wie CAD, CAM, CAE, FEM, Videobearbeitung, CGI, Design, GIS oder VR stellen unterschiedlichste Anforderungen an eine Workstation. Die eingesetzte Software, zu verarbeitende Datenmengen, Verarbeitungsgeschwindigkeit, Ergebnisqualität und Datensicherheit sind nur einige Kriterien, die bei der Auslegung einer Workstation beachtet werden müssen. Schnell merkt man: Mit einem Standardrechner aus dem Regal kommt man hier nicht weit. Außerdem – welcher Wissenschaftler, Konstrukteur, Filmemacher oder Architekt hat im Tagesgeschäft Zeit, aktuelle Hardware-Entwicklungen zu verfolgen, Vergleichstests auszuwerten oder IT-Fachartikel zu lesen? Die Mitarbeiter von Schneider Digital haben jeden Tag mit genau diesen Problemen und Fragen zu tun. Seit vielen Jahren, immer wieder. Dieses angesammelte Wissen fließt in unsere Hardwarekonzepte ein und hält für Ihre Fragen und Probleme exakt zugeschnittene Lösungen bereit.

Angebot anfordern

MINEBEA INTEC GMBH

Deutschland

Die PC basierte Software Batch-PMS ermöglicht die Bedienung, Überwachung und Steuerung von chargenorientierten und rezepturgestützten Produktionsprozessen. Mittels der integrierten Steuerung lassen sich wägetechnische und verfahrenstechnische Batch-Applikationen einfach automatisieren Die Software Batch-PMS lässt sich einfach in bestehende Netzwerk- und Systeminfrastrukturen verschiedener Branchen integrieren. Sie umfasst Module für Prozesssteuerung, Produktionsmanagement, Rezepturverwaltung, Datenmanagement und viele weitere Optionen. Ihre Vorteile: — Einfaches und modulares Bedienkonzept inkl. Multi-User Bedienung — Problemlose Integration in bestehende Netzwerk- und Systeminfrastrukturen — Ausgezeichnete Anschlussmöglichkeiten — Hohe Datensicherheit inkl. integrierter Backup-Funktionalität

Angebot anfordern

MINEBEA INTEC GMBH

Deutschland

OPC UA (Open Platform Communications Unified Architecture) ist ein Standard für die Kommunikation im Umfeld der Industrieautomation: ein Machine-to-Machine-Kommunikationsprotokoll für die industrielle Automatisierung. Der Server ermöglicht einen betriebssystemübergreifenden Datenaustausch zwischen z.B. Waagen und übergeordneten System, wie ERP oder MES Systemen. miOPC eignet sich zum Beispiel für die Industriewaagen Combics, Signum, Midrics und IS Plattformen. Mit miOPC bietet Minebea Intec als Innovationsführer eine neue Lösung am Markt, die einen wichtige Schritt in Richtung Standardisierung und Unabhängigkeit der Kunden geht. Ihre Vorteile: — Einfache Anbindung existierender Waagen über Ethernet TCP/IP oder seriell RS232 — Standard OPC UA Waagenprofil gemäß der OPC Foundation: “OPC UA Kompendium Spezifikation für Wägetechnik” — Datensicherheit durch Verschlüsselungen — Einfache, intuitive Bedienung

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

Q Pilot – Druck- und Outputmanagement-System SECANDA bietet mit Q Pilot ein modernes Druck- und Outputmanagementsystem für die sichere Dokumentenausgabe und unternehmensweite Kostenkontrolle von Druck-, Fax-, Kopier-, E-Mail und Scandiensten an. Die einfache Installation und zentrale, webbasierte Administration gewährleisten in kurzer Zeit einen effizienten Betrieb und eine schnelle Akzeptanz im Unternehmen. Wenn es darum geht, komplexe Geschäftsprozesse einfach abzubilden, ist die 360°-Lösung von Q Pilot die beste Lösung. https://www.secanda.com/de/loesungen/druckmanagement/ printmanagement druckmanagement outputmanagement

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

Zutrittskontrolle für Grundstücke, Gebäude und Räume Das SECANDA-Zutrittskontrollsystem bietet dem Anwender den Komfort von nur einem „Schlüssel“ für alle freigegebenen Bereiche. Die Zutrittskontrollzentrale (ZKZ) verwaltet dabei die Berechtigungen und regelt den Zutritt vom Firmengelände bis zum Arbeitsplatz. Neben der stationären Ansteuerung von Toren, Schranken, Aufzügen und Türen bieten wir auch mobile Lösungen an. Über die Zutrittskontrolle App kann das Zutrittskontrollsystem von jedem Ort aus gesteuert und überprüft werden. Einzelne Zutrittspunkte können bequem geöffnet oder gesperrt und der Zustand des Systems überwacht werden. Die Zutrittspunkte werden direkt vom Smartphone über die Zentrale angesteuert, die Chipkarte ist in diesem Fall nicht erforderlich. Bedarfsweise wird der persönliche PIN abgefragt. zutrittsystem zutrittskontrollsysteme hersteller zutrittskontrollsystem zutrittskontrolle terminal zutrittskontrolle app

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

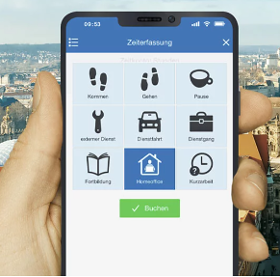

Zeiterfassung für alle Unternehmensgrößen In Deutschland besteht eine Pflicht zur Arbeitszeiterfassung in Unternehmen. Das hat das Bundesarbeitsgericht (BAG) in einem Grundsatzurteil (Stechuhr-Urteil) im September 2022 entschieden. Weitere Informationen dazu finden Sie in der FAQ-Liste des Bundesministeriums für Arbeit und Soziales. Mit der Zeiterfassung von SECANDA können Sie diese Pflicht zeitsparend und transparent für alle Beteiligten umsetzen. Für alle Unternehmensgrößen lassen sich mit unseren Lösungen per App, Webbrowser oder auch per Terminal Arbeitszeiten erfassen und verwalten. Flexible Arbeitszeitgestaltung, Gleitzeit und Jahresarbeitszeitkonten werden so erst möglich. Das Personalmanagement wird flexibler, Abwesenheits- und Fehlzeiten lassen sich schnell und übersichtlich verwalten und ein automatisiertes Reporting vereinfacht die Nachweisführung für die Zeiterfassung der Mitarbeiter deutlich.

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

Fahrradgaragen vermieten und bezahlen lassen per App oder mit der Chipkarte. Die Fahrradgaragen von BikeParkBox lassen sich am Bahnhof oder der Bike & Ride-Station ebenso aufstellen wie am Betriebsgelände, dem Campus einer Universität oder am Radwanderweg. Die Nutzung der Garagen kann sowohl mit dem cloudbasierten BikeParkBox-Portal über alle angeschlossenen Standorte hinweg erfolgen, als auch als on-site-System nur für das eigene Unternehmen. https://www.secanda.com/de/loesungen/fahrradgarage/ fahrradgarage fahrradparkhaus bikeparkbox

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

Das Team von SECANDA steht für individuelle Lösungen auf Basis der Identifikation per Chipkarte und App . Download Prospekt: https://secanda.com/downloads/SECANDA-Gesamtprospekt.pdf Das Team von SECANDA steht für individuelle Lösungen rund am das Bezahlen und Abrechnen auf Basis der Identifikation per Chipkarte und App sowie für das neue SECANDA System mit der zentral verwalteten ID für jeden Nutzer. Außerdem steht das Team von SECANDA für individuelle Lösungen rund um die Zutrittskontrolle, Zeiterfassung und SharedBoxes wie öffentliche Schließfächer oder öffentliche Fahrradgaragen auf Basis der Identifikation per Chipkarte und App. Chipkartensysteme identifikationssysteme identifikationskarten identifikationsgeräte identifikationssysteme innerbetriebliche identifikationssystem Kassensysteme Schließfachanlagen, elektronische Software für Zeitwirtschaft Software für Zutrittskontrolle Stempeluhren Zeiterfassungssysteme Zutrittssysteme

Angebot anfordern

SECANDA SYSTEMS AG

Deutschland

Mit dem Kartenmanagement von SECANDA geben wir Ihnen ein professionelles Werkzeug an die Hand, das mit seinem großen Funktionsumfang und seiner benutzerfreundlichen Bedienung die Erstellung von multifunktionalen Karten für jeden Anwender verständlich und zugänglich macht. Die Benutzeroberfläche (Tabellen, Masken, Schaltflächen u.v.m.) kann an Ihre individuellen Anforderungen angepasst werden. Das System bleibt für neue Funktionen und Technologien immer erweiterbar, updatefähig und zukunftssicher. Weitere Lösungen in diesem Bereich sind die Personalisierung und Lieferung von Chipkarten, Kartenzubehör sowie Aufladeautomaten. chipkarten chipkarten kontaktlose chipkartensysteme chipkartenleser chipkarten systeme chipkartenaufwerteautomaten chipkartenabrechnungssysteme chipkarten betriebssysteme chipkarten technologie chipkarten system chipkartenetiketten chipkarten kontaktlos chipkarten technik chipkarten technologien chipkarten fertigungssysteme

Angebot anfordern

DENKHAUS® FÜR NEUE MÄRKTE GMBH

Deutschland

Externer Datenschutzbeauftragter. Kompetenz in Unternehmensablauf- und prozess sowie IT und Rechtsberatung. Ausbildungsangebot für Datenschutzbeauftragte Machen Sie bei uns den Zertifizierungskurs: Datenschutzbeauftragter. Im Zertifizierungskurs: Externer Datenschutzbeauftragter lernen Sie mehr als in anderen Kursen: Datenschutz im Zusammenhang mit Lieferkettenschutzgesetzt, Geldwäsche, Compliance, Datensicherheit. Darüber hinaus: Viel Praxis und Fallbeispiele

Angebot anfordern

IGOS GMBH & CO. KG

Deutschland

Da die Gefahr von Cyberattacken sich für die meisten eher klein anfühlt, ist der Schock umso größer, wenn es mal zu einer kommt. Unternehmen, die etwa einen Angriff durch Ransomware erlebt haben wissen: ausgeklügelte Datensicherungskonzepte müssen her, die den Ernstfall gar nich terst auftreten laassen. Denn ein Cyberangriff ist nicht nur zeitaufwendig in der Behebung und höchst unangenehm gegenüber Kunden und Teammitgliedern, sondern kostet Sie unter Umständen wertvolle Daten. In Zukunft werden die Risiken weiter zunehmen und verlangen Unternehmen umfängliche IT-Sicherheitslösungen rund um die Unternehmens- und Datensicherheit, Verschlüsselung, Backups und Ausfallmanagement ab.

Angebot anfordern

ERNST VOGELSANG GMBH

Deutschland

Know-How und unsere Liebe zum Detail zeichnen uns als leistungsstarken Partner in den Bereichen Planung, Entwicklung und Konstruktion von Folgeverbundwerkzeugen aus. Der Einsatz von modernsten CAD/CAM Programmen und die Nutzung hochentwickelter Simulationssysteme ermöglichen es uns, unserem Kunden, die auf ihn zugeschnittene Individuallösung zur Herstellung von echten High-Tech Werkzeugen zu bieten. Sie können von uns eine kompetente Beratung, eine zielorientierte Planung und unsere unkomplizierte Unterstützung - auch im Bereich der Neuentwicklung - erwarten. All das, selbstverständlich, mit dem höchsten Maß an Verschwiegenheit und Datensicherheit.

Angebot anfordern

INONET COMPUTER GMBH

Deutschland

Router, Switches & Gateways für die Industrie Unser Portfolio an Switches, Routern und Gateways deckt einen breiten Bedarf an flexiblen Kommunikationslösungen im industriellen Umfeld ab. Mit kabellosen und kabelgebundenen Gerätevarianten stellen wir Industrial Communication-Geräte zur Verfügung, die den unterschiedlichsten Anforderungen hinsichtlich Übertragungsgeschwindigkeiten, Einbausituation, Übertragungslängen und Datensicherheit gerecht werden. - Robustes Design Industrie-Geräte für den Einsatz in rauen Umgebungen - Erweiterter Temperaturbereich Ausfallsicherer Einsatz auch bei Kälte (-40°C) & Hitze (+80°C) - Zuverlässiger 24/7-Betrieb Für zuverlässigen Dauerbetrieb entwickelt und getestet - Zertifizierungen und Zulassungen Für besondere Anforderungen im industriellen Bereich

Angebot anfordern

ETC - ENTERPRISE TRAINING CENTER GMBH

Österreich

Dieses Training vermittelt den Teilnehmer*innen die notwendigen Kenntnisse, um eine on-premise SQL Server Datenbankinfrastruktur aufzubauen, zu verwalten und zu pflegen Nach Abschluss des Trainings haben die Teilnehmer*innen Kenntnisse zu folgenden Themen: Installation eines Datenbank-Servers Upgrade einer SQL Server Installation Konfiguration einer SQL Server Installation Verwalten von Datenbanken und Dateistrukturen Authentifizierung und Berechtigung von Benutzern Benutzer zu Server- und Datenbankrollen zuordnen Datensicherheit durch Verschlüsselung und Protokollierung (Auditing) Datenbankwiederherstellungsmodelle Datenbanksicherung und Datenwiederherstellung Automation von Verwaltungsaufgaben Warnungen und Benachrichtigungen Zugriffsverfolgung Überwachung und Fehlerbehandlung einer Datenbankinfrastruktur Überblick über Datenaustausch Trainingsart: Training im Trainingcenter oder online Kurssprache: Deutsch

Angebot anfordern

VISOCERT GMBH

Deutschland

Ein zertifiziertes Informationsicherheitsmanagementsystem nach ISO/IEC 27001:2017 sorgt für die notwendige Sicherheit Ihrer Informationen in Ihrem Unternehmen. EINER DER FOLGENDEN PUNKTE TRIFFT AUF SIE ZU? DANN SOLLTEN SIE HANDELN: - Es wird ein Nachweis zur Informationssicherheit gefordert - Sie spüren Wettbewerbsnachteile durch fehlendes Vertrauen von potenziellen Kunden - Mitarbeiter haben keine Kenntnis über die rechtlichen Grundlagen der Datensicherheit - Das Ausfüllen von Lieferantenfragebögen raubt Ihnen wertvolle Zeit - Sie sind Opfer von Datenmissbrauch LEGEN SIE AUFWAND UND BÜROKRATIE IN UNSERE HÄNDE. Wir kennen den Weg! - 100% Zertifizierungsquote - Festpreisgarantie - unkompliziert - ohne großen Zeitaufwand - Flexible Abläufe - Branchenübergreifende Erfahrung JETZT Tel: 0731 725 400 90

Angebot anfordern

VISOCERT GMBH

Deutschland

Analyse und Prüfung der Datenschutzkonformität von datenverarbeitenden Vorgängen innerhalb eines Unternehmens. Beim Datenschutzaudit wird die Datenschutzkonformität Ihres Unternehmens gemäß DS-GVO und BDSG geprüft. Das Audit sollte von einem externen, unabhängigen Gutachter durchgeführt werden. Das kann beispielsweise ein Datenschutzbeauftragter sein. Am Tag des Audits wird der Ist-Zustand der Datensicherheit in den verschiedenen Abteilungen anhand eines Fragenkatalogs herausgestellt und gegebenenfalls Missstände und Schwachstellen aufgedeckt. Nach dem Datenschutzaudit werden klare Handlungsempfehlungen zu den Defiziten im Datenschutz ausgesprochen, die zum nächstmöglichen Zeitpunkt schrittweise umgesetzt werden. Eine regelmäßige Kontrolle der Prozesse rund um personenbezogene Daten im Unternehmen ist ratsam. So können Datenpannen und einhergehende Bußgelder aktiv vermieden werden.

Angebot anfordernSie verkaufen oder produzieren ähnliche Produkte?

Registrieren Sie sich auf europages und referenzieren Sie Ihre Produkte

INGENIEURBÜRO LAWRENOW OHG

Deutschland

Intuitiv per Touchscreen zu bedienendes Kennzeichnungssystem basierend auf HP-Technologie. Druckbereich von 12,7 mm bis 203 mm Während ein Job läuft kann ein Neuer angelegt werden Wartungsfrei 10,4 Zoll Touch Screen Controller Windows 10 Betriebssystem Datenbankanbindung Lesen, Vergleichen, Drucken und Verifizieren mit Kamerasystemen Unterstützt GS1 Datenformat mit Wizard Mehrere Passwort Level und Nutzerrollen für Datensicherheit Software frei verfügbar

Angebot anfordern

IPC2U GMBH

Deutschland

Basierend auf einem 6. Generation Intel Core i3/i5/i7 "Skylake" erreicht der Industrial Embedded PC NISE-3800R eine weit überdurchschnittliche Rechenleistung bei einem robusten, lüfterlosen und kompakten Design und niedrigem Energieverbrauch. Der NISE-3800R erlaubt durch zwei extern erreichbare 2.5'' Drive Bays und Hardware-RAID 0/1 eine maximale Datensicherheit oder -performance in zeit- und systemkritischen Umgebungen.

Angebot anfordern

IDENTA AUSWEISSYSTEME GMBH

Deutschland

Chipkarten Wir führen RFID-Karten mit allen gängigen Chiptypen wie z.B. MIFARE, LEGIC, HITAG, EM. Sie können eine große Informationsmenge komplett kontaktlos bei einer Leserreichweite von 1 cm bis 100 cm übertragen. Daneben bietet die kontaktlose Chipkarte eine hohe Datensicherheit bei einer geringen Verschleíßanfälligkeit. Daneben stellen wir auch kontaktbehaftete Chipkarten her, z.B. PKI Chipkarten, die mit einem integrierten Speicherchip ausgestattet sind. Die Datenübertragung erfolgt bei Berührung des Kartenlesers. Auch hier stehen nahezu alle Speicherchips der namhaften Chiphersteller zur Auswahl (Atos CardOS, Gemalto, NXP, Oberthur Technologies etc.) Die Hybridkarte oder Kombi-Karte kombiniert unterschiedliche Technologien auf einer Karte . Mehrere Anwendungen können so leicht und bequem mit einer Karte bedient werden. Die Hybridtechnologie kann auch in RFID- Schlüsselanhängern oder RFID- Armbändern zum Zuge kommen. Die Dual Interface Karte verfügt über zwei...

Angebot anfordern

HSM GMBH + CO. KG

Deutschland

Datensicherheit auf höchstem Niveau. Dank des leichtgängigen und leistungsstarken Schneidwerks eignet sich dieser Aktenvernichter besonders für die Datenvernichtung am Arbeitsplatz oder für kleine Arbeitsgruppen. • Qualität „Made in Germany“, mit 3 Jahren Garantie • Vollstahl-Schneidwellen mit lebenslanger Garantie • Für Dauerbetrieb • Leiser Betrieb • Energiesparend dank EcoSmart • Blauer Engel zertifiziert • Anti-Papierstau Funktion • Hohe Anwendersicherheit • Multifunktionstaste für intuitive Bedienung • Start-Stopp-Automatik mit Lichtschranke • Auf Rollen fahrbar • Komfortable Entleerung • Schnittguttrennung • Robuste Bauweise mit Holzschrank • Sichtfenster zur Füllstandkontrolle" Abmessung: (B x T x H) 497 x 397 x 676 mm Partikellänge: 11 mm Schnittart: Partikelschnitt Schnittbreite: 0,78 mm Sicherheitsstufe: P-6

Angebot anfordern

HSM GMBH + CO. KG

Deutschland

Datensicherheit auf höchstem Niveau. Dank des leichtgängigen und leistungsstarken Schneidwerks eignet sich dieser Aktenvernichter besonders für die Datenvernichtung am Arbeitsplatz oder für kleine Arbeitsgruppen. • Qualität „Made in Germany“, mit 3 Jahren Garantie • Vollstahl-Schneidwellen mit lebenslanger Garantie • Für Dauerbetrieb • Leiser Betrieb • Energiesparend dank EcoSmart • Blauer Engel zertifiziert • Anti-Papierstau Funktion • Hohe Anwendersicherheit • Multifunktionstaste für intuitive Bedienung • Start-Stopp-Automatik mit Lichtschranke • Auf Rollen fahrbar • Komfortable Entleerung • Schnittguttrennung • Robuste Bauweise mit Holzschrank • Sichtfenster zur Füllstandkontrolle" Abmessung: (B x T x H) 497 x 397 x 676 mm Partikellänge: 5 mm Schnittart: Partikelschnitt Schnittbreite: 1 mm Sicherheitsstufe: P-7

Angebot anfordern

HSM GMBH + CO. KG

Deutschland

Für mehr Datensicherheit in modernem Design. Der leise Aktenvernichter mit Anti-Papierstau-Funktion und kraftvollen Antriebskomponenten ist für Dauerbetrieb ausgelegt. • Qualität „Made in Germany“, mit 3 Jahren Garantie • Vollstahl-Schneidwellen mit lebenslanger Garantie • Für Dauerbetrieb • Leiser Betrieb • Energiesparend dank EcoSmart • Blauer Engel zertifiziert • Anti-Papierstau Funktion • Hohe Anwendersicherheit • Multifunktionstaste für intuitive Bedienung • Start-Stopp-Automatik mit Lichtschranke • Auf Rollen fahrbar • Mühelose Entleerung • Schnittguttrennung • Staubemission geprüft • Sichtfenster zur Füllstandkontrolle" Abmessung: (B x T x H) 395 x 317 x 605 mm Partikellänge: 15 mm Schnittart: Partikelschnitt Schnittbreite: 1,9 mm Sicherheitsstufe: P-5

Angebot anfordern

SHINE RFID

Deutschland

Bei uns erhalten Sie passende Ausweishüllen für Ihre PVC Karten, damit diese besser gegen äußere Einflüsse und schäden geschützt sind. Wir führen ebenfalls passende Kartenhalter, Lanyards, JoJos sowie Kartenclips

Angebot anfordern

SHINE RFID

Deutschland

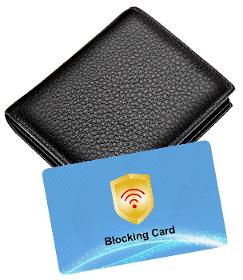

Passive RFID Blockerkarte! Zwischenzeitlich sind in jeder Bank- oder Kreditkarte sowie in Ihrem Personalausweis RFID Chips verbaut.Verhindern Sie das ungewollte auslesen Ihrer Daten mit unseren RFID Blockerkarten. Diese können komplett frei personalisiert werden und bspw. Ihr Logo als Werbebotschaft tragen. Der RFID Blocker gehört in jede Geldbörse um Ihre sensiblen Daten zu schützen!

Angebot anfordern

SHINE RFID

Deutschland

Umweltfreundliche RFID Holzkarten! Nutzen Sie weniger PVC in Ihrem Unternehmen und bestellen stattdessen RFID Holzkarten für Ihre Mitarbeiterausweise/Mitgliedskarten oder Werbekarten. Die umweltfreundlichen Holzkarten sind in Buche, Eiche, Kirsche oder auch Bambus erhaltlich. Eine eigene Personalisierung per Druck oder Gravur ist ebenfalls möglich.

Angebot anfordern

LIZENGO GMBH & CO. KG

Deutschland

Windows 10 Pro for Workstations unterstützt ReFS (Resilient File System), welches bisher bei Server-Betriebssystemen zum Einsatz kommt. Das „Resilient“ im Namen des Dateisystems bedeutet unverwüstlich. ReFS verspricht nämlich nicht nur höhere Kapazitäten, sondern auch eine verbesserte Datensicherheit. Eine schnelle Bereitstellung von Daten und Dateien ist über SMB Direct und Remote Direct Memory Access möglich. Auch dies alles Funktionen, die bisher nur über die Server-Versionen von Windows verfügbar waren. Die neue Windows-10-Variante kann auch in Verbindung mit den für Server gedachten CPUs Opteron von AMD und Xeon von Intel verwendet werden. Zusätzlich hebt Microsoft auch einige bisher geltende Windows-10-Limitierungen auf: Statt maximal 2 CPUs unterstützt Windows 10 Pro for Workstations bis zu 4 Prozessoren und statt bis zu 2 Terabyte RAM werden bis zu 6 Terabyte Arbeitsspeicher unterstützt.

CHINABRAND CONSULTING

Deutschland

IT-Security Assessments, Cybersicherheits- und Datenschutz-Bestimmungen, Penetrationstests, White Hacking, Betroffenheitsanalysen, Ermittlung von Angreifern, Abwehrmaßnahmen, Prävention, Trainings. Chinas Vorschriften zu Cyber- und Datensicherheit werden immer strenger. Das neue Cybersicherheitsgesetz definiert hohe Anforderungen an IT-Sicherheit und Datenschutz. Wir überprüfen die bestehende Infrastruktur chinesischer Tochtergesellschaften unserer Kunden im Hinblick auf die chinesischen Anforderungen zur IT- und Datensicherheit. Wir beraten unsere Mandanten zu technischen und organisatorischen Maßnahmen, gerichtsfester Dokumentation und notarieller Beglaubigung, erarbeiten Datenschutz- und Cybersecurity-Richtlinien und führen Trainings für Management und Belegschaft in China durch.

Angebot anfordern

CAMILLE BAUER METRAWATT AG

Schweiz

- Leistungsfähiger Bildschirmschreiber mit sehr hoher Performance - Einfache intuitive Bedienung, mit integrierter Hilfe - Bis zu 12 Mathematikkanälen auch für komplexe Berechnungen - Für den Einsatz in rauer Umgebung durch IP65 / NEMA4 Geräteschutz (front) - Datensicherheit konform nach FDA 21 CFR Teil 11 - Garantierte Datenintegrität (Flash Speicher) - Geringe Betriebskosten (TCO)

Angebot anfordernSuchergebnisse für

Datensicherheit - Import ExportAnzahl der Ergebnisse

74 ProdukteLänder

Unternehmensart

Kategorie

- Sensoren (20)

- Identifikationstechnologien - Datensicherheit (16)

- Elektronischer Datenaustausch (4)

- Ausweiskarten (3)

- Anwender-Softwarepakete (2)

- Mess- und Kontrollinstrumente (2)

- Messgeräte und -instrumente (2)

- Software - Industrie (2)

- Datenbanken, Datenschutz, Datenerfassung (1)

- Erstellung und Entwicklung von Softwareprogrammen (1)

- Management und Beratung (1)

- Numerische Steuerungssysteme, mittelgroß und groß (1)

- Sicherheitsdienstleistungen (1)

- Standardsoftware (1)

- Wartung und Instandhaltung - mittelgroße Computer und Großrechner (1)